Depuis vendredi, des dizaines de milliers d’ordinateurs du monde entier ont été infectés par un virus qui bloque l’accès à des fichiers tant qu’une rançon n’a pas été payée.

Le virus s’est répandu à la surface du globe à toute vitesse. Depuis vendredi 12 mai, une vague de cyberattaques a déferlé sur la planète. Des dizaines de milliers d’ordinateurs dans des dizaines d’entreprises et organisations d’une centaine de pays ont été infectés. Ce piratage informatique « sans précédent », selon Europol, l’agence policière européenne, et dont les auteurs restent pour l’heure inconnus, soulève plusieurs questions.

Combien de pays sont touchés ?

Deux jours après le début de la vague de cyberattaques, Europol a fait un nouveau point, dimanche 14 mai. Selon son directeur, elle a touché « 200 000 victimes » dans « au moins 150 pays ». Ce qui fait dire à Mikko Hypponen, responsable de la société de sécurité informatique F-Secure, basée en Finlande, que « c’est la plus importante attaque de ce type de l’histoire ».

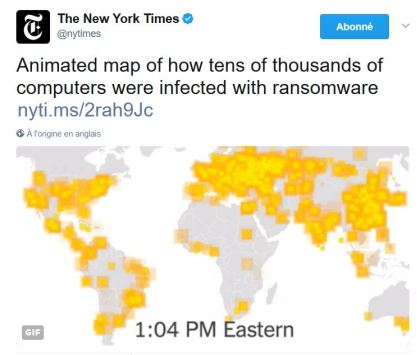

Aux Etats-Unis, le New York Times a réalisé une infographie qui montre la progression rapide du virus informatique à l’échelle du globe.

En France, la police nationale craint que ce bilan s’alourdisse encore « dans les jours qui viennent. »

Qui sont les victimes ?

En France, la cyberattaque n’a pour l’instant pas fait d’autre victime que Renault, selon l’Agence nationale de la sécurité des systèmes d’information (Anssi). Si la production a pu reprendre à l’usine normande de Sandouville, elle est toujours à l’arrêt à Batilly, en Lorraine. La filiale de Renault en Slovénie, Revoz, elle aussi, a été affecté. Les ordinateurs de son usine de Novo Mesto ont été touchés, entraînant un arrêt de production. De même, l’usine britannique de Sunderland du constructeur japonais Nissan, partenaire de Renault, a aussi été affectée.

Au Royaume-Uni, le service public de santé britannique (NHS) a été visé. Environ 45 établissements ont été touchés, selon la ministre britannique de l’Intérieur. Plusieurs d’entre eux ont été obligés d’annuler ou de reporter des interventions médicales.

En Allemagne, la Deutsche Bahn a été piratée. Des panneaux d’affichage en gare ont affiché le message de piratage à la place des horaires de départs et d’arrivées. Plusieurs passagers allemands ont posté des photos sur Twitter.

En Russie, la Banque centrale russe a annoncé samedi que le système bancaire du pays avait été visé, ainsi que plusieurs ministères, et que les pirates avaient tenté de forcer les installations informatiques du réseau ferroviaire.

Aux Etats-Unis, le géant américain de livraison de colis FedEx a annoncé avoir été touché et assuré qu’il appliquait « des mesures pour remédier le plus vite possible » à cette situation.

En Espagne, le géant des télécoms espagnol Telefonica a été visé. Mais « les équipements infectés sont sous contrôle et en train d’être réinstallés », selon son responsable de la cybersécurité, l’ancien hacker espagnol Chema Alonso.

En Asie, des hôpitaux, écoles, universités et d’autres institutions ont été touchées.

Quel type de virus a été utilisé ?

Selon l’entreprise de sécurité informatique, Forcepoint Security Labs, les pirates informatiques ont lancé « une campagne majeure de diffusion d’e-mails infectés », avec cinq millions de mails envoyés chaque heure. Ces mails ont répandu un logiciel malveillant appelé WCry, WannaCry, WanaCrypt0r, WannaCrypt ou Wana Decrypt0r. « Ce logiciel peut se répandre sans que qui que ce soit ouvre un e-mail ou clique sur un lien », précise Lance Cottrell, directeur scientifique du groupe technologique américain Ntrepid.

Ce logiciel malveillant est un ransomware (« rançongiciel » en français). Son fonctionnement est le suivant : le « ransomware » verrouille les fichiers des utilisateurs et les force à payer une somme d’argent sous forme de monnaie virtuelle, le bitcoin, pour en recouvrer l’usage. Les captures d’écran d’ordinateurs infectés montrent que les pirates demandent un paiement de 300 dollars (environ 270 euros) en bitcoins. Le paiement doit intervenir dans les trois jours, ou le prix double, et si l’argent n’est pas versé dans les sept jours les fichiers piratés seront effacés.

Quelle faille de sécurité a été exploitée ?

Selon la société Kaspersky, le logiciel malveillant utilisé a été publié en avril par un groupe de pirates baptisé Shadow Brokers. Ce logiciel de rançon exploite une faille de sécurité dans les anciennes versions du système d’exploitation de Windows. Cette faille a été découverte et exploitée par l’agence de sécurité américaine, la fameuse NSA. Des documents piratés à la NSA ont révélé son existence et permis aux pirates de s’en servir.

En mars, Microsoft avait lancé une mise à jour corrigeant la faille de sécurité exploitée. Mais les hackers ont profité de la vulnérabilité de leurs cibles qui n’avaient pas effectué leurs mises à jour ou utilisent des systèmes d’exploitation anciens comme Windows Xp pour lequel Microsoft ne publie plus de mises à jour

« Si la NSA avait discuté en privé de cette faille utilisée pour attaquer des hôpitaux quand ils l’ont ‘découverte’, plutôt que quand elle leur a été volée, ça aurait pu être évité », a regretté sur Twitter Edward Snowden, l’ancien consultant de l’agence de sécurité américaine qui avait dévoilé l’ampleur de la surveillance de la NSA en 2013.

La cyberattaque est-elle terminée ?

Un chercheur en cybersécurité a indiqué à l’AFP avoir trouvé une parade pour ralentir la propagation du virus. Tweetant à partir de @Malwaretechblog, il a expliqué que « généralement un logiciel malveillant est relié à un nom de domaine qui n’est pas enregistré. En simplement enregistrant ce nom de domaine, on arrive à stopper sa propagation », a-t-il expliqué. Le chercheur a néanmoins insisté sur l’importance d’une mise à jour immédiate des systèmes informatiques car selon lui « la crise n’est pas terminée, ils peuvent encore changer de code et essayer à nouveau », a-t-il prévenu.

Selon des experts de la sécurité informatique, cités par Reuters, la menace semblait reculer samedi, en partie grâce à l’intervention d’un chercheur britannique, qui souhaite rester anonyme, qui s’est approprié un nom de domaine auquel le virus tentait de s’attaquer, ralentissant apparemment sa propagation.

« Nous sommes sur une courbe descendante, les infections sont rares parce que le logiciel malveillant ne parvient pas à se connecter à ce nom de domaine enregistré », explique Vikram Thakur, chercheur chez Symantec, une société spécialisée dans la sécurité informatique. « Les chiffres sont très faibles et diminuent rapidement. »

Mais il n’est toutefois pas exclu que les responsables de l’attaque modifient le code du virus et tentent de relancer leur offensive.

Les pirates ont-ils gagné beaucoup d’argent ?

L’ancien hacker espagnol Chema Alonso, devenu responsable de la cybersécurité de Telefonica, a conclu samedi sur son blog que malgré « le bruit médiatique qu’il a produit, ce ‘ransomware’ n’a pas eu beaucoup d’impact réel » car « on peut voir sur le portefeuille bitcoin utilisé, que le nombre de transactions » est faible. Selon le dernier décompte samedi, assure-t-il, seulement « 6 000 dollars ont été payés » aux rançonneurs dans le monde.

Comment se protéger de ce virus ?

L’Anssi appelle à la vigilance les entreprises et autres entités concernées. « Il faut absolument que les organisations appliquent les correctifs de sécurité », insiste le porte-parole. L’Anssi recommande notamment « l’application immédiate des mises à jour de sécurité, qui permettent de corriger les failles exploitées pour la propagation » du virus informatique et la déconnection des équipements compromis en cas d’incident.

A l’instar des autorités américaines et britanniques, elle demande enfin expressément de ne pas payer de rançon. « Le paiement ne garantit en rien le déchiffrement de vos données et peut compromettre le moyen de paiement utilisé », explique-t-elle.

« Pour les utilisateurs de postes Windows, il est fortement recommandé même en l’absence d’infection apparente, d’appliquer le correctif Microsoft MS 17-010 disponible à l’adresse https://technet.microsoft.com/fr-fr/library/security/ms17-017.aspx« , selon le bulletin d’information et de prévention de la police nationale. Celui-ci précise :

« En cas d’infection, il est indispensable d’isoler la machine infectée en la coupant du réseau familial ou de l’entreprise, ce qui empêchera toute propagation, en éteignant de préférence l’ordinateur ou en retirant le câble réseau ou encore en désactivant l’antenne wifi. »

Europol a également donné des conseils pratiques aux utilisateurs pour éviter d’être infectés.

Quelles mesures ont été prises face à ces attaques ?

Microsoft a réactivé une mise à jour pour aider les utilisateurs de son système d’exploitation Windows XP à faire face à l’attaque informatique. Windows XP ne fait en principe plus l’objet de mises à jour depuis 2014 car remplacé par Windows 10, mais Microsoft a indiqué que face à l’ampleur de l’attaque il réactivait les procédures d’assistance à ses clients.

Les ministres des Finances du G7 ont promis de renforcer la cybersécurité lors d’une réunion tenue à Bari, dans le sud-est de l’Italie. Le sujet sera évoqué dans deux semaines à Taormina, en Sicile, à l’occasion d’un sommet des chefs d’Etat et de gouvernement du G7. En attendant, il s’agit de demander aux experts de procéder à une évaluation précise des capacités en matière de sécurité informatique, pour mieux préparer la riposte, a indiqué le gouverneur de la Banque de France, François Villeroy de Galhau.

En France, le parquet de Paris a ouvert, dès vendredi soir, une enquête de flagrance pour « accès et maintien frauduleux dans des systèmes de traitement automatisé de données », « entraves au fonctionnement » de ces systèmes, et « extorsions et tentatives d’extorsions ». Le parquet a décidé de confier les investigations aux policiers de l’Office central de lutte contre la criminalité liée aux technologies de l’information et de la communication (OCLCTIC).

De telles enquêtes vont également être menées à l’étranger. L’attaque « exigera une investigation internationale complexe pour identifier les coupables », a indiqué Europol dans son communiqué.

Comment éviter que votre ordinateur soit infecté:

Une vague de cyberattaques « sans précédent », selon l’expression d’Europol, frappe le monde depuis vendredi 12 mai. Les piratages informatiques concernent une centaine de pays et touchent de grandes entreprises. Parmi elles, le constructeur automobile français Renault, le géant américain de livraison de colis FedEx ou encore la compagnie de télécoms espagnole Telefonica, mais aussi de grandes structures, comme le service public de santé britannique (NHS) ou la Banque centrale et plusieurs ministères russes.

Des dizaines de milliers d’ordinateurs, principalement en Europe, ont été infectés par des ransomwares (« rançongiciels » en français) qui exploitent une faille de sécurité dans les systèmes d’exploitation Windows. Ces logiciels malveillants verrouillent les fichiers des utilisateurs et les forcent à payer une somme d’argent (300 dollars, soit un peu plus de 270 euros) sous forme de monnaie virtuelle bitcoin pour en recouvrer l’usage. Face à ce piratage mondial, l’agence de coopération des polices européennes a publié sur Twitter quelques conseils pratiques.

Des conseils simples mais efficaces

Europol recommande de mettre à jour ses logiciels régulièrement – son navigateur internet et son système d’exploitation en particulier – pour s’assurer de disposer des dernières mises à jour de sécurité. L’agence conseille évidemment d’utiliser un antivirus et un firewall (pare-feu en français), afin d’empêcher les virus et logiciels malveillants de s’installer sur votre ordinateur à votre insu. Beaucoup de ces antivirus et firewalls sont gratuits.

Autres conseils utiles : ne téléchargez et n’utilisez que des logiciels provenant de sites internet sûrs. Et certainement pas des versions piratées. Ne cliquez pas sur les liens, bannières et publicités intempestives qui pourraient apparaître au cours de votre navigation sur internet, n’ouvrez pas les mails de correspondants inconnus, ne cliquez pas sur les liens qui peuvent y être attachés : ils redirigent vers des sites hébergeant des logiciels malveillants qui se téléchargent sans que vous vous en rendiez compte sur votre ordinateur. Et sur vos smartphones, ne téléchargez vos applications que sur les « stores » officiels.

peetersemmanuel

Bonjour,

Merci pour tous ces renseignements concernant la protection contre ce virus et ces consignes de sécurité. La sécurisation de nos données confidentielles est vraiment très utile pour protéger notre vie privée. Pour ma part, je conseille pour commencer la technique de chiffrement de message de bout en bout, basée sur le protocole OpenPGP. En utilisant les mails sécurisés, notre boite de messagerie est à l’abri des spams et des virus malveillants. . Le site de https://mailfence.com/ utilise aussi ce système OpenPGP et travaille également sur le bon moyen pour la protection de la vie privée et vous permet même de chiffrer vos emails » et de sécuriser’ vos données personnelles. Merci.

J’aimeJ’aime